LA FACE CACHEE DES TICS²

LA FACE CACHEE DES TICS²

Technologies de l’Information et des Communications (Sociologiques & Sociales ???) …

15 pages A4 au FORMAT PDF à lire sur : ![]() La face cachee des tics (590.07 Ko)

La face cachee des tics (590.07 Ko)

"Une monstrueuse aberration fait croire aux hommes que le langage est né pour faciliter leurs relations mutuelles."

Michel Leiris

« N'espérez jamais trouver votre sûreté dans les armes de la fortune. »

Sénèque.

Nelson Mandela disait :

‘’ Une population instruite, éclairée et informée est une des façons les plus sûres de promouvoir la bonne santé de la démocratie… ’’.

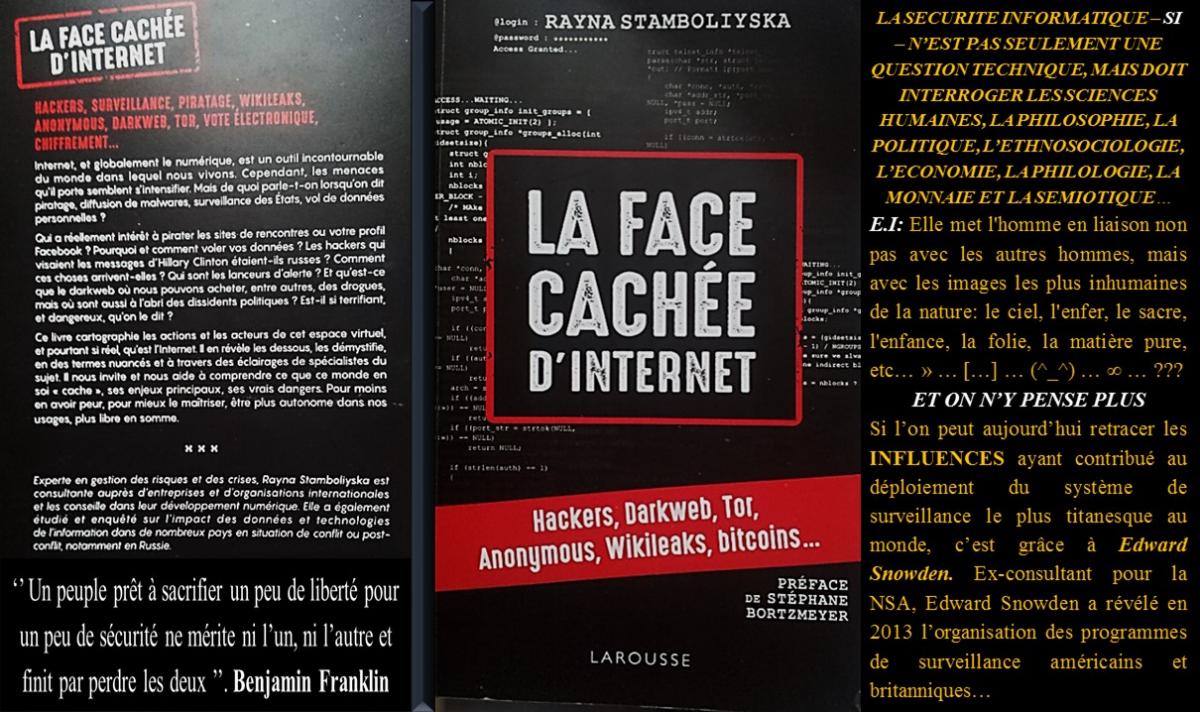

Et Benjamin Franklin :

‘’ Un peuple prêt à sacrifier un peu de liberté pour un peu de sécurité ne mérite ni l’un, ni l’autre et finit par perdre les deux ’’.

« Ces mots-objets sans liaison, parés de toute la violence de leur éclatement dont la vibration purement mécanique touche étrangement le mot suivant mais s'éteint aussitôt, ces mots poétiques excluent les hommes : il n'y a pas d'humanisme poétique de la modernité : ce discours debout est un discours plein de terreur, c'est à dire qu'il met l'homme en liaison non pas avec les autres hommes, mais avec les images les plus inhumaines de la nature: le ciel, l'enfer, le sacre, l'enfance, la folie, la matière pure, etc… »

‘’ Lorsque le langage poétique met radicalement la Nature en question, par le seul effort de sa structure, sans recourir au contenu du discours et sans s'arrêter au relais d'une idéologie, il n'y a plus d'écriture, il n'y a que des styles, à travers lesquels l'homme se retourne complètement et affronte le monde objectif sans passer par aucune des figures de l'histoire ou de la sociabilité ’’…

R Barthes Degré Zéro de l'écriture

Approche psychanalytique du poème

‘’ Le poème est lui-même un nœud du réel et du sens. Jouant des équivoques de lalangue, ses mots font résonner le corps de jouissance autant que le fit lalangue originelle, mais son dire – le dire le moins bête, dit Lacan - y adjoint le sens, et même du sens renouvelé qui fait rupture avec le sens dit commun. Le dire du poème, donc, tout aussi bien que le dire de l'analysant, noue, fait tenir ensemble les effets de sens du langage et des effets de jouis-sance hors sens de la langue. Il est homologue à ce que Lacan nomme sinthome. De ce sinthome poème, on peut d'ailleurs dire qu'il est lui-même réel car le dire constituant en chaque cas du noeud du sens et du réel est lui-même hors sens, existentiel ‘’.

Colette Soler, Les affects lacaniens. PUF, Paris 2011.

LA SECURITE INFORMATIQUE – SI – N’EST PAS SEULEMENT UNE QUESTION TECHNIQUE, MAIS DOIT INTERROGER LES SCIENCES HUMAINES, LA PHILOSOPHIE, LA POLITIQUE, L’ETHNOSOCIOLOGIE, L’ECONOMIE, LA PHILOLOGIE, LA MONNAIE ET LA SEMIOTIQUE…

La puissance publique pense que son rôle est d’assurer le bonheur privé des personnes avant même de garantir la sécurité et de réaliser la prospérité collective. Aussi bien a-t-elle échouée à peu près en tout…

Sauf à avoir entraîné un individualisme exacerbé. Envoutés par l’image, les électeurs votent en fonction des sentiments que leurs inspirent les candidats. Ils votent pour le slogan, le sourire, la sincérité présumée, le charme ainsi que le récit de vie du prétendant, rédigé avec le plus grand soin. Tout est dans le style, dans le scénario, rien dans le contenu, dans les faits. Les politiciens ont saisi que, pour obtenir des votes, ils doivent reproduire cette fausse identité avec le public que savent si bien créer les célébrités de tout acabit.

VULNERABLES ET CONSCIENTS DE L’ÊTRE

En 2017, à peu près tous les médias inclus les « actus » sur des problèmes de sécurité informatique dans leur couverture éditoriale. Il est appréciable de voir ces informations communiquées au plus grand nombre : la sécurité est affaire de tous. Même si, le plus souvent, le traitement médiatique de ces sujets est liminaire et flou (pour le dire poliment).

Cette réserve mise de côté, on observe que les intrusions et compromissions reflétées dans ces actus sont très nombreuse et de plus en plus complexes. L’élément MONETAIRE y est de plus en plus présent également, mais surtout, le lien direct entre notre vie ‘’hors ligne’’ et celle ‘’en ligne’’ est tellement fort que les répercussions d’une cyberattaque peuvent être graves et réelles. Votre téléphone intelligent fait tout un tas de choses et permet accessoirement d’appeler ; il donne aussi votre emplacement même si vous avez désactivé la géolocalisation via un bouton dédié.

Eh oui, vous pensez que la connexion au réseau téléphonique, 4G et future 5G se fait ‘’automatiquement’’ ?

Bien sûr que non : le téléphone se connecte aux antennes environnantes, transmettant ainsi des informations sur son emplacement, donc le vôtre. En outre, les applications que l’on y installe ont des listes de « PERMISSIONS » que vous devez leur accorder en amont de l’installation.

Ces ‘’permissions’’ sont de plus en plus ABUSIVES.

Par exemple, une application faisant de la photo vous demande l’accès en lecture et écriture à vos SMS ou à votre agenda : pour quoi faire ? On peut lui donner accès à la caméra et a un répertoire pour y stocker des photos effectuées, mais pas L’AUTORISATION DE FAIRE LE CAFE A VOTRE PLACE !

Ainsi trop souvent les demandes de beaucoup d’applications sont abusives.

Cependant, on clique sur le petit bouton vert « ACCEPTER », sans faire recherche en pluridisciplinarité, étude épistémologique et analyse de texte… ET ON N’Y PENSE PLUS.

Tout organisme de produits à actions divisionnaires (ordre du clan, du groupe, de la secte, des sociétés secrètes, etc…) se doit en et par l’exercice de son pouvoir d’utiliser tous moyens et outils sémantiques, sémiologiques dans toutes les dimensions ‘’physiques’’ et/ou ‘’virtuelles’’ pour régner ; quitte à soustraire aux consciences brouillonnes la déontologie, l’éthique, la morale et le potentiel libre-arbitre des ‘’esprits libres’’… ; tout en cultivant les peurs inconscientes, une justice pernicieuse et une éducation déficiente… Et cela dans la totalité du continuum espace-temps naturel du et des vivants ; où la différence se doit d’être surveillée.

Bien ou mal, cela est autre chose…

Tout dépend à quel groupe, clan ou idéal on ‘’appartient’’.

Mais qui est ce ‘’on’’…

Un con ?

Un salaud

Ou un pervers narcissique ?

"Il n'est pas de sentiment qui jette dans l'exubérance avec plus de force que celui du néant."

Georges BATAILLE

BIG BROTHER IS LISTENING TO YOU

Les fondements de cet état dans l’Etat remonte remontent surtout à la période immédiatement postérieure aux attentats du 11 septembre 2001. Six semaines après les attaques et suite à la lecture précipitée par le congrès américain, le président de l’époque, Georges W.Bush, promulgue le ‘’Patriot Act’’. Ce dernier élargit considérablement les pouvoirs de surveillance di gouvernement.

Le dispositif le plus controversé du Patriot Act permet ainsi aux agences de renseignement, du FBI, à la CIA en passant par la NSA, de récupérer auprès des opérateurs de communication privés des opérations personnelles d’usagers, de mettre ces derniers sur écoute, d’archiver et d’exploiter les données issues de surveillance électronique. Un simple soupçon suffit pour intervenir auprès des fournisseurs de services. Et cette collecte et son exploitation se font sans que les usagers en soient avertis…

Mais cela tout le monde le sait et le savait… Non ?

Le Patriot Act prévoit également la possibilité de perquisitionner chez un suspect ainsi que de saisir ces biens en son absence, sans avoir besoin de le prévenir.

(Vous voulez cela en France, les crétins néo-ordo-libéraux, et autres pantins ultra-libéraux affichés à théocratie antidémocratique et antirépublicaine… ?)

Et comme nommer les choses, c’est les faire exister, cette loi crée aussi des statuts juridiques particuliers :

« Ennemi combattant » ou encore « combattant illégal » ; ces nouvelles définitions permettent d’arrêter, d’inculper et de détenir sans limite de durée toute personne soupçonnée de terrorisme.

Même parfois les lanceurs d’alerte, considérés par l’Etat comme des délateurs et traitres envers la politique en place. Mais cela aussi, tout le monde le sait…

Le Patriot Act prévoit l’émission, par le FBI, d’injonctions, les NSL, pour ‘’National Security Letters’’ (Lettres de Sécurité Nationale). Celles-ci permettent au FBI d’avoir accès aux données d’usagers de télécommunications. Concrètement, un ou deux agents du FBI se présentent à votre bureau pour vous transmettre la fameuse NSL en main propre. Et en fait, c n’est pas une demande : vous devez obtempérer sans délai. Les détails qui suivent ont pu être portés à l’attention du public seulement après plusieurs années et constituent l’un des historiques les plus, complets à ce jour des dérives d’une loi qui rappelle étrangement les lois scélérates.

Nicholas Merrill est directeur et fondateur du CalyxInternet Access, un fournisseur de services indépendant, chez qui sont hébergés de nombreux sites web et e-mails associatifs et appartenant à des agences de communication de presse. A partir du moment où il réceptionne une NSL (on est en février 2004), il lui est interdit d’en parler à qui que ce soit, y compris sa fiancé, ses parents, ses associés, etc… ; l’interdiction vaut tant qu’il est vivant. Il n’a même pas le droit de contacter un avocat…

Après réflexion, Merrill prend l’attache de son avocat et après échanges avec plusieurs autres avocats, il refuse d’obtempérer. Traduction : un individu se dresse contre l’Etat pour la première fois depuis que le Patriot Act est en vigueur. Merrill est venu parler de cette situation lors du Chaos Computer Congress (CCC, le plus grand festival activiste de cultures alternatives et numériques) fin 2010 ; et même à ce moment-là, il ne pouvait pas parler de tout librement sinon il risquait dix ans de prison pour violation du secret de l’instruction…

La suite de l’histoire est digne d’un film hollywoodien.

LES REVELATIONS DE SNOWDEN

Si l’on peut aujourd’hui retracer les INFLUENCES ayant contribué au déploiement du système de surveillance le plus titanesque au monde, c’est grâce à Edward Snowden. Ex-consultant pour la NSA, Snowden a révélé en 2013 l’organisation des programmes de surveillance américains et britanniques. Ces informations sont vitales pour appréhender l’ampleur de ce système et comprendre les intérêts des acteurs qui font partie intégrante de notre vie quotidienne, que ce soit les GAFAM ou tout autre type de gouvernements et gouvernances politiques, industrielles, monétaires, virtuelles et/ou physiques.

D’après les révélations, les premiers tests d’interception de communications électroniques hors du territoire américain débutent en 2009. Le président Obama signe un déploiement d’un programme, le SOLMAGET, aux Bahamas, petit pays géographiquement proche des Etats-Unis. Le scénario de ce programme est loin de ‘’Pirates des Caraïbes’’. L’installation des équipements de surveillance dans les systèmes de télécommunications des Bahamas est obtenue grâce à un subterfuge : l’agence américaine de lutte contre les stupéfiants convainc tout simplement le gouvernement de l’archipel que l’opération aidera à capturer des trafiquants de drogue. En réalité, ces équipements ouvrent une porte dérobée pour la NSA qui peut alors exploiter, enregistrer et stocker des données de conversations électroniques. Aucun mandat de juge n’est requis du côté américain. Ainsi en deux ans, SOMMAGET aurait permis d’atteindre son objectif de 100% de surveillance dans les Bahamas, à savoir l’espionnage des téléphones portables de quelque 6 millions de citoyens américains qui visitent ou résident dans le pays chaque année. Suite au succès de SOLMAGET la NSA a déployé le programme en Afghanistan, aux Philippines, au Mexique et au Kenya. Des documents de planification de la NSA datés de 2013 prévoyaient son utilisation dans d’autres pays.

Les documents fuités par Snowden révèlent également que l’administration Obama est partageuse.

Des programmes de coopération avec des gouvernements étrangers sont implantés pour accroître les capacités de reconnaissance. Cette coopération s’étend notamment à une alliance clandestine des agences de renseignements des Etats-Unis, de l’Australie, du Canada et de la Nouvelle-Zélande, qui remonte à la guerre froide et est connue sous le nom de code « FIVE EYES » (Cinq Yeux).En outre, au cours des trois premières années d’Obama au pouvoir, le gouvernement américain a payé à l’équivalent britannique de la NSA, ‘’Governement Cmmunications Headquarters’’ (GCHQ), au moins 150 millions de dollars pour améliorer la surveillance des câbles sous-marins. Ces derniers partent de l’Amérique du Nord et du Sud et transitent par le Royaume-Uni sur leur chemin vers l’Europe et le Moyen-Orient : le GCHQ est donc dans une position idéale pour y placer des oreilles. Pour passer en revue toutes ces données ainsi récoltées, deux cent cinquante analystes de la NSA ont unis leurs forces avec environ trois cents collègues du GCHQ.

L’accélération de la surveillance à nécessité un boom de la construction d’une ampleur sans précédent dans l’histoire du renseignement américain. Le 5 mars 2012, l’« Empereur Alexander » a inauguré ce qui est assurément le plus grand poste d’écoute du monde, situé en Géorgie (l’état américain, pas le pays). A partir de 2013, la NSA a dépensé plus de 300 millions de dollars pour l’agrandissement d’un ancienne usine de fabrication de puces Sony en Californie et sa transformation en poste d’écoute principal de la NSA pour les Caraïbes, l’Amérique Centrale et du Sud. Au Nord-Ouest, un nouveau bâtiment est construit près de Denver : on y recueille des communications interceptées par les satellites d’espionnage (tel Orion dont il était question plus haut) pour les transmettre à d’autres avant-postes de la NSA. Les Etats-Unis justifient ces interceptions à l’étranger en les considérants comme des signaux vitaux pour la lutte antiterroriste à travers le monde. La pièce maitresse de tous ces avant-postes est le site BLUFFDALE, dans l’Etat de l’Utah. Les révélations de Snowden ont montré ce qui y est sauvegardé : e-mails, messages textes, tweets, recherche Google, dossiers financiers, messages Facebook, vidéos YouTube, métadonnées d’appels téléphoniques et de chat, chats écrits, etc…

Certaines zones du complexe contiennent des données considérées comme critiques, tels que les appels et les courriels en provenance et destinés à des membres clé d’Al-Qaïda et de l’organisation Etat islamique ; d’autres informations ont finalement été effacées pour faire de la place sur les serveurs. Un disque dur externe de taille monstrueuse en fait

La réélection d’Obama en 2012 s’est faite après une campagne centrée presque exclusivement sur les questions économiques et domestique : peu d’attention a été accordée à la surveillance et la vie privée. Comme le montre les révélations de Snowden intervenues quelques mois plus tard, la collecte de données n’a pas ralenti. Cette approche ne semble pourtant pas la plus optimale. Pour reprendre les mots de Tristan Nitot, « ON CHERCHEUNE AIGUILLE DANSUNE BOTTE DE FOIN » et pensant y voir plus clair, on continue à augmenter la taille de la botte… Se pose alors la question de savoir comment remédier au problème très complexe du traitement utile de ces données. Dans le sillage des fuites de Snowden, des responsables du gouvernement américain ont essayé de justifier la collecte secrète des relevés téléphoniques des Américains en prétendant qu’au moins cinquante menaces ont été évitées grâce à cette information. Aucun exemple précis n’a été cité. L’« Empereur Alexander », quant à lui, a affirmé que « cinquante-quatre activités et liées au terrorisme » avaient été déjouées. Sans aucun exemple concret à l’appui non plus. Le général est d’ailleurs revenu sur cette déclaration plus tard lors de son audition devant le Comité judiciaire du Sénat Américain, en citant un seul exemple… La vie privée et la confidentialité des communications ont été totalement compromises sans pour autant que les citoyens y gagnent en sécurité.

En plus de cet échec se pose aussi la question de l’abus d’informations collectées. Les effets vont au-delà des violations des libertés constitutionnelles des Américains. La NSA communiquait par exemple régulièrement des interceptions brutes contenant des millions d’appels téléphoniques et de courriels d’Américains ayant de la famille en Israël et Palestine à son homologue Israélien, l’Unité 8200. Ce que faisait cette dernière n’était pas très clair jusqu’à ce que quarante-trois membres de l’Unité 8200 démissionnent de leurs postes. Dans un article publié par le NEW YORS TIMES, ceux-ci ont publiquement accusé l’ETAT ISRAELIEN d’utiliser des communications interceptées, telles que celles envoyées par la NSA, pour infliger une PERSECUTION POLITIQUE à des Palestiniens innocents. Les démissionnaires ont ainsi expliqué que des données sur l’orientation sexuelle, des infidélités conjugales, des problèmes d’argent, les conditions médicales de familles ; etc… ; ont été recueillies puis utilisées comme moyens de COERCITION. Les documents rendus publics par Snowden révèlent aussi des mémos organisant le recueil d’informations pour discréditer des personnes posant des problèmes. Ainsi une note de synthèse précise la nécessité de collecter des données de navigation Web et utiliser le fait que des gens regardent de films pornos pour saper publiquement leur réputation. Ces agissements rappellent le KOMPROMAT russe, l’utilisation par le KGB (en reconstruction durant les années folles suite à la chute de l’URSS) de prostituées pour attirer des hommes puissants ET/OU riches dans des guets apens filmés ensuite utilisés pour du CHANTAGE…

LA COURSE A L’ECHLOTE…

Il semble donc que les gouvernements si livrent à une véritable course à l’armement d’intrusion numérique. Cette tendance est préoccupante comme le note un récent rapport de l’ONU :

« Les TICS ouvrent des possibilités immenses pour le développement économique et social et continu à gagner en importance pour la communauté internationale. L’environnement informatique mondial présente toutefois des tendances préoccupantes, notamment la hausse spectaculaire du nombre d’actes de malveillance dans lesquels des ETATS & des ACTEURS non étatiques sont impliqués. »

Rayna Stamboliyska – LA FACE CACHEE D’INTERNET

LES TICS sur : http://mickael-montest.e-monsite.com/pages/theories/les-tics.html

Enfin, j’aimerais beaucoup connaitre la véritable définition du TRAVAIL, ainsi que le réel déterminant d’une ACTIVITE à juste valeur ajoutée, dans le monde des actions, réactions, mouvements, mobilités, savoirs faire et savoirs être, de même que la notion d’EMPLOI rémunéré au rapport de l’utilité et l’essentialité dans la sphère, d’échanges de bien(s) et services, marchande, notamment par la dialectique assujettie à ces savants en toutes MATIERES, épistémologues, philosophes, voire théologiens, théoriciens, politiciens, experts de tous ORDRES, génies des sciences économiques et financières, ET/OU sorciers de L’USURE…

Depuis plus de 72 mois au statut de ‘’RSAyste’’… Super expérience… ?

La droite a écrasé petites gens, étouffée la classe moyenne, et la gauche a fait le baiser de Judas au peuple de France, au nom d’un déni de réalité fractale. ‘’Les hommes naissent égaux et libres’’, répétaient-ils sûrs d’eux ! Pfffff… Copie à revoir…

Où dans cette cacophonie généralisée, la culture des temps immémoriaux des lumières, s’est quelque peu assombrie…. De sorte qu'après tant d'épreuves de leur faiblesse, ils ont jugé plus à propos et plus facile de censurer que de repartir, parce qu'il leurs est bien plus aisé de trouver des fidèles à leurs veules raisons, que semer alentours belles et justes pensées… Où le premier fondement sociologique, voire philosophique, se trouve invariablement dans les communes rurales, proposant cultures à tailles animales et humaines ; et supportables par le juste bien-être…. Et la deuxième constituante essentielle, nécessaire et utile, s’envisage sans équivoque proche de la retransmission des justes connaissances et savoirs par celles et ceux d’avant, et ceux et celles de maintenant, pour les vies d’après… Dans toutes les communautés de communes, départements, régions, territoires, cités et contrées…Par conséquent, par mes écrits je tiens à faire savoir que j’ai toujours soutenu et soutiendrai encore sans aucune restriction ces deux ‘’indispensables’’…

Petite notification : En 1992, j’avais 33 ans, j’étais technicien SAV en froid et climatisation, mon salaire était en équivalent euros d’environ 2 000€ net par mois. Chercher l’erreur… 27 ans après… ; SUR LE JOURNAL D’UN RSAYSTE – SENIOR 2.0 :

http://mickael-montest.e-monsite.com/pages/livres-et-liens/sociologie-en-cache-misere.html

Les yeux de l’homme ne réussissent à percevoir les choses que par la… ; connaissance de leur superficialité. L’intelligence humaine a les ressources pour donner forme à leur essentialité.

Si l’enfer est un tunnel creusé par une colonie munie de pics d’incertitude, alors la raison est un bouquet d’attentions que l’on arrose de lucidité.

Dans les civilisations individualistes l’ensemble communautaire rationnel n'a plus aucune identité sociologique spécifique – il est donc incohérent de la part des corporatismes à statuts conformistes béats de contracter avec lui – peut-être parce que les orthodoxies séculaires ont peur du miroir des contre-évidences.

Quelle bandes de sots, inconscients et inconscientes quant à la facture en solde de leurs enfants soumis aux ravages d’un népotisme culturel et/ou ségrégation d’intérêts particuliers, sans valeurs tangibles où l’information en transmission de savoirs me semblait proche d’une affiche collée au mur du sectarisme intellectuel, en allégation de rares onces de pédagogie, par dissidences de bienveillance intergénérationnelle, au profit de certitude en images de logo-atomisation appropriées par quelques pervers narcissiques, partiellement inutiles aux délais d’apprentissage et de respect des lois naturelles.

J’y mettais entre ces interstices textuels des consistances didactiques en vœux de libre échange imaginatif une espèce de déshérence en sollicitude de dimensions touchantes par une volonté à vouloir vaincre les intendances prônant un empirisme, sans distinction de zones d’existences non sécurisées, en règne de possession absolutiste, avec pour singularité en celle de laisser croire que ce matérialisme inique ne serait pas source malheureuse en grande consommatrice d’énergies falsifiées par accaparante désuétude, mais, souvent, exsangue des forces humanistes. Même si je pensais en comprendre partiellement la peur existentielle de mes congénères, je n’en approuvais guère la méthode et le discours…

LA LOI DU MARCHE AVANT LA BIENVEILLANCE… ?

Le XIXème siècle fut celui de l’avènement industriel initialisé par les premières découvertes scientifiques de la fin du XVIIIème, après la Renaissance au XVIIème. La technologie, les sciences et la création de nouveaux outils, matériels, matériaux, moyens techniques, dispositifs de communication et facultés humaines, nécessaires à indexer l’évolution des sociétés, prennent une ampleur extraordinaire, jusqu’à nos jours. Une partie de notre « modernité » commençât véritablement au début du XIXème siècle. Les nouvelles idéologies aussi. Les paradoxes de la philosophie-politique également. Ce siècle de l’avènement industriel vît, sur l’ancien continent la chute des monarchies. La fin de la révolution d’octobre en Russie enclencha une nouvelle ‘’guerre’’ entre le modèle capitaliste anglo-saxon, émancipé à plus grande échelle outre Atlantique, notamment en Amérique du Nord, et le communisme soviétique induit par la face autocratique, voire despotique de Lénine et Staline, avec les deux plus meurtrières guerres au XXème siècle.

L’histoire n’avance que par son mauvais côté, disait Marx.

Il est intéressant de voir que l’histoire de l’ancien au rapport du nouveau continent affichée par le nouveau monde des Amériques est en train de réapparaitre, telle une forme simiesque d’un passé sombre. Certes la modernité a apporté ses bienfaits. Notamment dans les domaines des transports, de l’alimentation, des normes de sécurité, l’hygiène, la médecine, les connaissances, la retransmission de l’information, la rapidité des échanges commerciaux… ; etc… Mais tout cela n’a pas suffi à diminuer, proportionnellement à l’évolution démographique, les inégalités entre les hommes, les femmes et les enfants, l’iniquité sociale-économique, les conflits territoriaux, la fracture culturelle, le refuge identitaire et communautaire. L’accessibilité aux biens essentiels est de plus en plus compliquée, même dans nos sociétés occidentales. Ces dernières décennies l’incompréhension intellectuelle entre systèmes d’échanges de biens et services des villes, où sont concentrées les richesses, et régions rurales, en déficit d’emplois, s’est accentuée. La fête s’est terminée à la fin des années 80, après les ‘’trente glorieuses’’. Elles ne reviendront jamais, soyez en certain. Il faudrait que les sociétés modernes se réinventent en fonction de leurs évolutions technologiques, économiques et culturelles, si elles veulent s’émanciper des carcans sociétaux, de l’ignorance inflationniste installée par de néfastes corpus sociaux-économiques et culturels fracturant les communautés, territoires, pays et nations inconscientes du drame en déclin civilisationnel. Après la liesse faisant suite à la fin de la deuxième guerre mondiale et le renouveau de la construction européenne les démons affectés à l’anthropocentrisme de l’homme et des clans ressurgirent. Les fantômes de l’ancien monde réapparaissent. Les peurs, les incertitudes, la pression économico-socio-financière et les dogmatismes des nouveaux paradigmes culturels affichés aux néo-scientistes s’installent patiemment, au nom des lois et règles de marchés des « changes », soient disant inédits… ???

Mais bienveillants, parait-il…

Quand l’histoire se répète, disait Marx, la deuxième fois c’est une farce.

« La monnaie doit se donner pour légitime et cette légitimité ne peut se construire sur la base de la seule conscience qu'auraient les agents financiers du nécessaire recours à des objets conventionnels. Or, seule cette conception de la légitimité répond aux exigences et naturalités des thèses individualistes. Techniquement, c'est au travers de l'hypothèse d'anticipations rationnelles qu'elle se trouve formalisée dans les modèles socio-économico-culturels. En effet, cette hypothèse signifie que les représentations des agents sont identiques au vrai modèle de l'économie. A contrario, la légitimité suppose la croyance en une certaine matérialité des symboles…»

Aussi est-elle contemporaine d'un certain délitement ou déni d’évolution collectiviste, voire mutualiste des sociétaires, acteurs, actrices, réalisateurs, imprésarios, agents et échangistes des scènes nationales et internationales, perceptibles en et par les dysfonctionnements géo-politico-socio-économiques, devenus aujourd’hui divisions communautaires, où en certains lieux de conflits géo-politico-financiers, la valeur immanente est en ces états, indubitablement, ‘’ARMEE’’…

Au détriment de toutes ’’cultures’’…

Où le temps de la potentielle entente sera invariablement utopie.

Dimension qui ne peut être en aucun cas désolidarisée de tous objets symboliques, matérialisés par leurs essentialités, utilités, nécessités, disponibilités ou toute autre sensibilité en tant que sujet porté à son propre pouvoir, sur soi ou autres par l’effet de cette symbolique affective, devise sécuritaire, liberté attractive, attachement séculaire, immanence séculière, causes plaisantes, passion communautaire raisonnable, raisonnée… ; ou alors individuellement déraisonnable… ???

« Les experts en intelligence sont-ils devenus espèce à sang froid ? La politique, la religion et la monnaie sont-elles, pour certains clans, un résultat de pouvoir divisionnaire inique ?

Ce qui est certain, c’est que les trois veillent et entretiennent le néo – ordo – ultra – libéralisme social-économique et le capitalisme financier impérieux » […]

Ne croyez-vous pas, Mesdames, Messieurs en tâche de gouvernances, que la plupart des ...

SUITE DU TEXTE SUR LE LIEN EN HAUT DE PAGE.

POUR UNE SEMANTIQUE DES TEXTES – QUESTIONS D’EPISTEMOLOGIE

Au plan épistémologique, le sociologisme issu de certaines formes périmées du marxisme-léniniste ostracisé, du capitalisme débridé, du communisme d’antan et de l’ordo-libéralisme subjugué par principe de subsidiarité, (une utopie hors formes de népotisme), a perdu les moyens théoriques de leurs servir de langage commun ; elles sont confrontées à des tentatives de réductions provenant des neurosciences et de sciences cognitives. Enfin la ‘’techno-logo-médiatisation’’ croissante de la recherche scientifique conduit à ne plus vraiment subventionner que des programmes susceptibles d’aboutir en principal à des brevets rentables et commercialisables ‘’rapidement’’ ; quitte pour arriver au but proche d’un corporatisme absolutiste, à faire fi des notions de responsabilités dans le système à réseaux ‘’humains’’…

Quant à l’objet des sciences sociales, on ne fait qu’accumuler des connaissances sans précédent sur la diversité des langues et des sociétés humaines, avec un effort sans précédent lui aussi, en tant qu’inventaire et conservation du patrimoine culturel à l’échelon mondial, alors que son véritable degré appelle à présent une réflexion théorique afin de penser la diversité de ce patrimoine, dans le temps comme dans l’espace. Nous sommes confrontés au défi de mettre en valeur la diversité culturelle d’aujourd’hui, pour éviter qu’elle ne se réduise à la portion congrue de sa propre incompréhension aseptisée ; voire irrationnelle ou psychotique. Cela n’exige pas d’opposer un relativisme frileux à un universalisme dogmatique ; mais loin des réductions biologiques, anthropologiques, ethnologiques ou sociologiques qui ont tentées depuis l’avènement de l’ère industriel, après la Renaissance et le temps des Lumières, d’en déterminer uniquement les lois et règles sur les états successifs des fonctionnements des biosystèmes et écosystèmes, en faisant trop souvent abstraction ou déni des liens communautaires et culturels des échangistes en, et entre ces différents systèmes à réseaux ‘’vivants’’… Cela conduit à affirmer l’autonomie concise et la spécificité sociologique de la sphère culturelle, et ainsi à poursuivre dans la direction tracée par l’entreprise philosophique des formes symboliques, permettant d’en définir les potentiels contours d’une sémiologie des cultures, fédérant en premier lieu les échanges par la linguistique, les mathématiques, la philosophie, l’histoire, l’anthropologie, la métaphysique (sachant que méta signifie : plus, après, entre, plus loin… Et pas autres choses spéculatives non prouvables par les connaissances épistémologiques) et l’étude de tous ces langages en tant que sigles, symboles, axiomes, lemmes, mots et expressions multiformes, qu’ils, elles soient émis(es), sous formes sonores ou écrites…

Par conséquent, cette question technique pose la question d’un projet refondateur pour les sciences sociales, depuis naguère, et encore aujourd’hui teintées par diverses idéologies et néologismes ‘’troubles’’ au rapport épistémologique de l’éthique ontologique… ; et culturelle assujetties à la déontologie économique et commerciale. (Vastes sujets)…

LIRE AUTRES ARTICLES SUR LE JOURNAL D’UN RSAYSTE : https://www.e-monsite.com/

François-Mickaël MONTEST : http://mickael-montest.e-monsite.com/

Michel ASTI sur Facebook, LinkedIn, Viadeo, Pôle Emploi

Nick COLLAPS sur Twitter : https://twitter.com/CollapsNick

Date de dernière mise à jour : 19/12/2024

Ajouter un commentaire